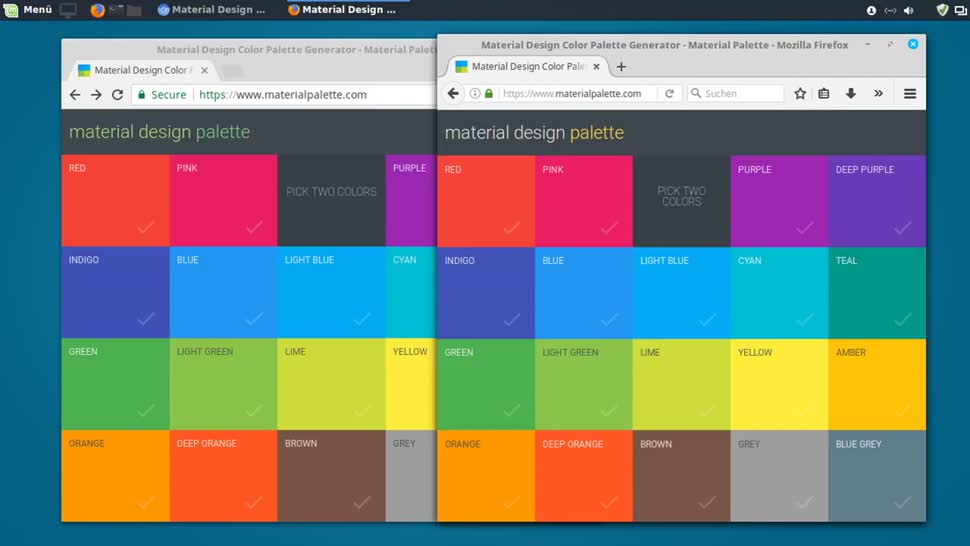

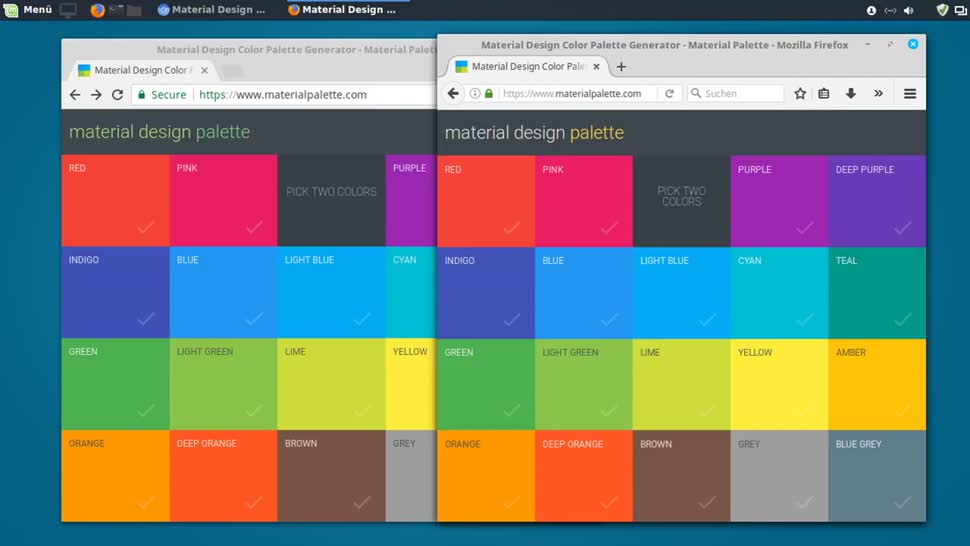

Wenn sich der Chrome-Browser dieser Tage automatisch aktualisiert, kann eine kleine Überraschung hinsichtlich der Farbwiedergabe erhalten. Denn die Rendering-Engine verändert den Umgang damit, wie Farbwerte auf dem Display umgesetzt werden. Das führt in den meisten Fällen dazu, dass die Wiedergabe blasser ausfällt als zuvor. (Weiter lesen)

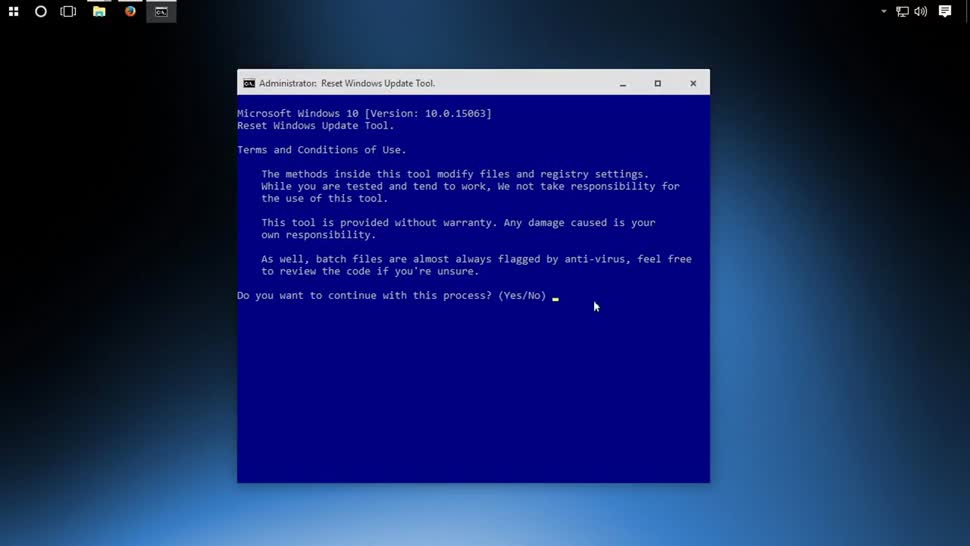

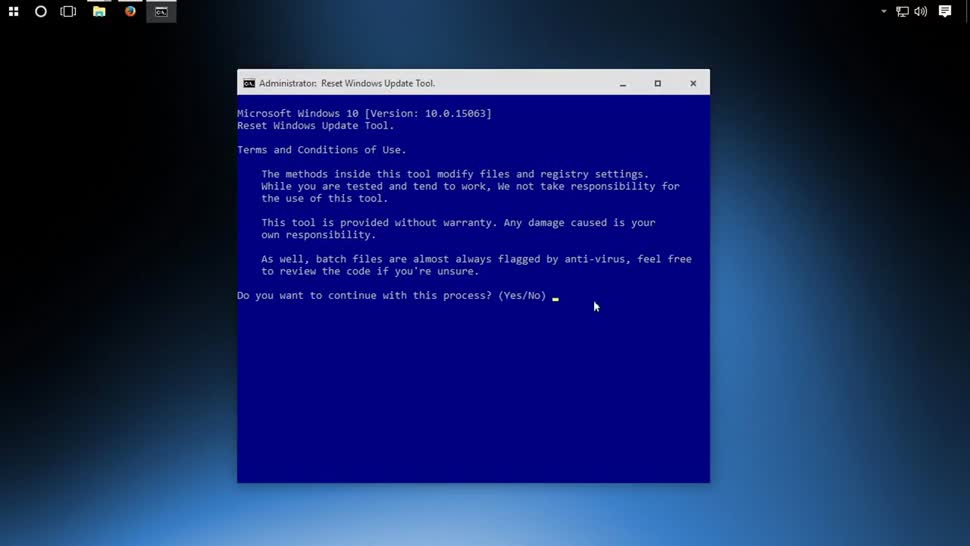

Das automatische Windows Update unter Windows 10 hat in letzter Zeit bei einer Reihe von Nutzern immer wieder einmal Probleme gemacht. So wurde zwar angezeigt, dass neue Updates für das Betriebssystem vorhanden sind – doch lud das Tool diese nicht herunter und installierte sie entsprechend auch nicht. (Weiter lesen)

Bei Meldungen, wie viele Geräte mit bestimmten Sicherheitslücken im offenen Netz zu finden sind, kommt immer wieder einmal die Frage auf, wie man dies herausfindet. Insbesondere bei den neueren Schwachstellen-Berichten zu Überachungskameras und anderen IoT-Systemen erschließt sich das natürlich nicht sofort. Dabei ist die Antwort ziemlich simpel: Mit einer Suchmaschine. (Weiter lesen)

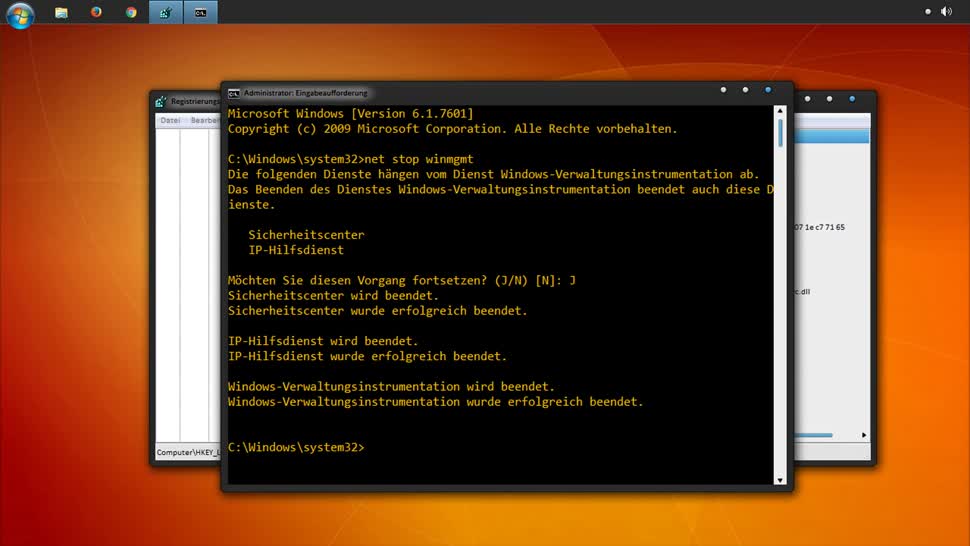

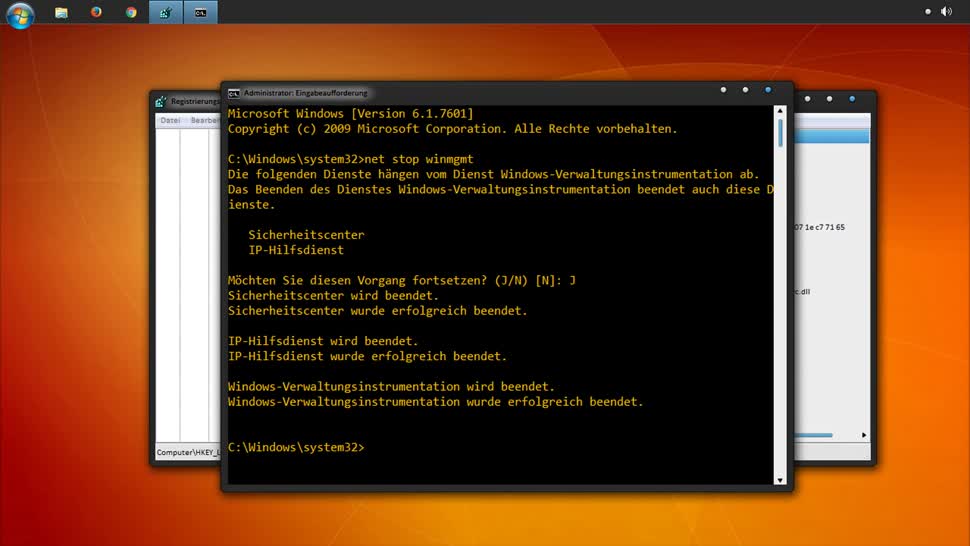

Die verschiedenen Nutzerkonten unter Windows sind nicht zwingend so streng gegeneinander abgeschirmt, wie so mancher User vermuten dürfte. Prinzipiell ist es sogar möglich, die laufende Session eines anderen Users auf dem gleichen Gerät komplett zu übernehmen. Die einzige Voraussetzung dafür ist es, höherwertige Rechte am jeweiligen System zu haben, wie euch die Kollegen von SemperVideo hier zeigen können. (Weiter lesen)

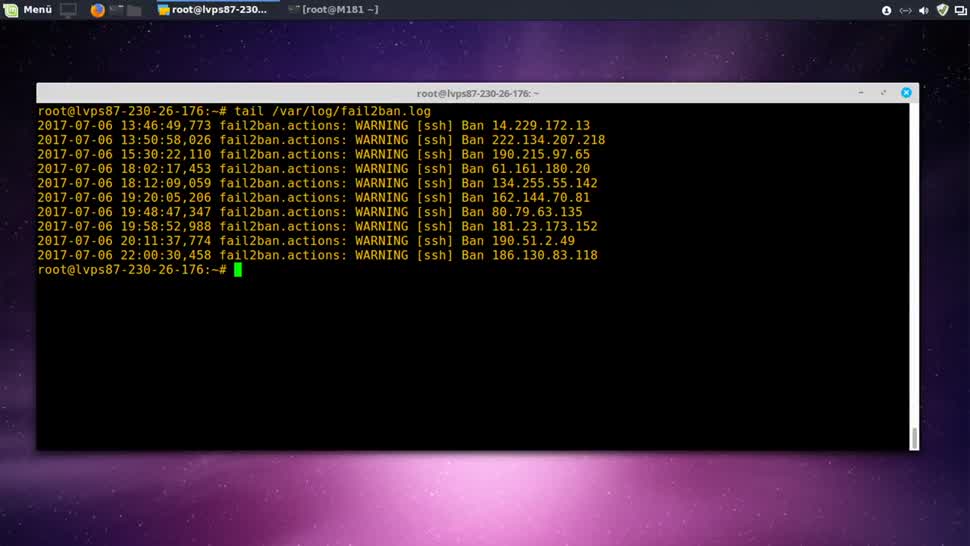

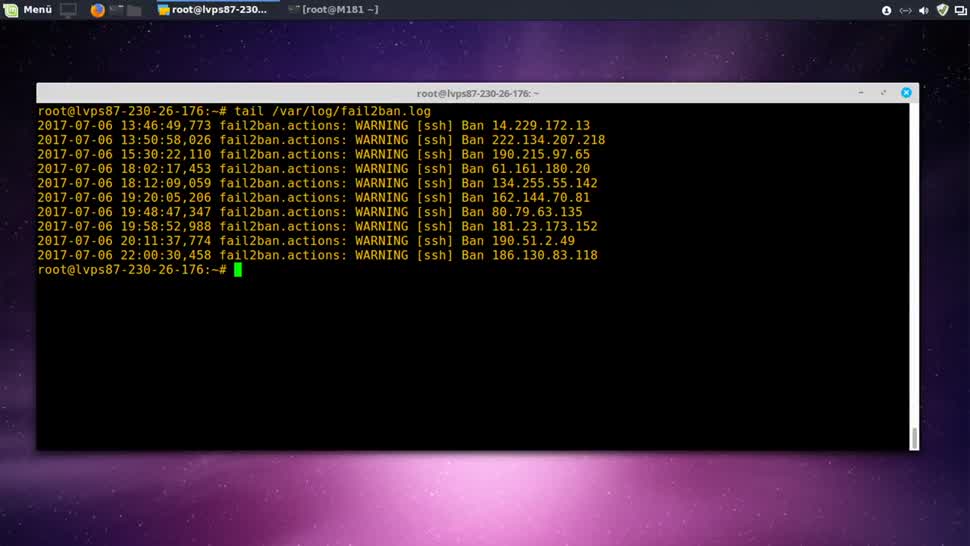

Von Smartphones kennt man es inzwischen, dass einige fehlgeschlagene Versuche der Anmeldung dazu führen, dass der Nutzer für eine bestimmte Zeit ausgesperrt wird. Das soll Brute-Force-Angriffe auf das Login unterbinden. Es ist auch möglich, den SSH-Zugang zum eigenen Linux-Server auf diese Art abzusichern. Die Kollegen von SemperVideo zeigen euch, wie ihr die Sicherung konfigurieren könnt. (Weiter lesen)

Der Software-Konzern Microsoft hat kürzlich mitgeteilt, dass mit dem kommenden Fall Creators Update von Windows 10 ein neues Feature erscheint, das die Daten der Nutzer besser vor erpresserischen Ransomwares schützen soll. Dafür soll bei festgelegten Ordnern definiert werden können, welche Anwendungen überhaupt auf die enthaltenen Dateien schreibend zugreifen können. (Weiter lesen)

Die Ransomware Petya 2 verbreitet sich derzeit rasend schnell über das Internet und verschlüsselt den Bootsektor infizierter Festplatten, sodass kein Zugriff auf die Daten mehr möglich ist. Ähnlich wie vor ein paar Monaten WannaCry nutzt auch der neue Kryptotrojaner die NSA-Lücke Eternal Blue. Zwar hat Microsoft bereits entsprechende Patches für seine Betriebssysteme veröffentlicht, eine Infizierung über weitere Geräte im lokalen Netzwerk ist aber weiterhin möglich. (Weiter lesen)

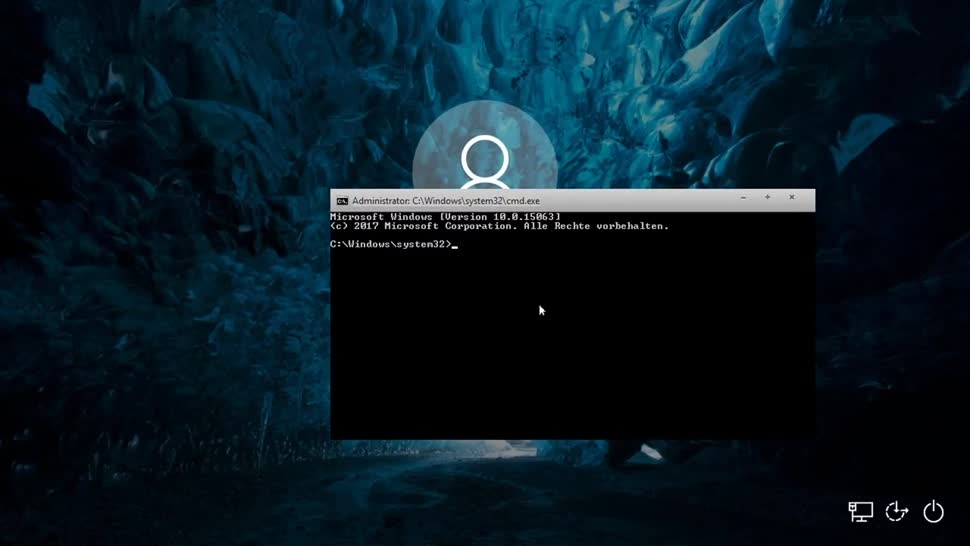

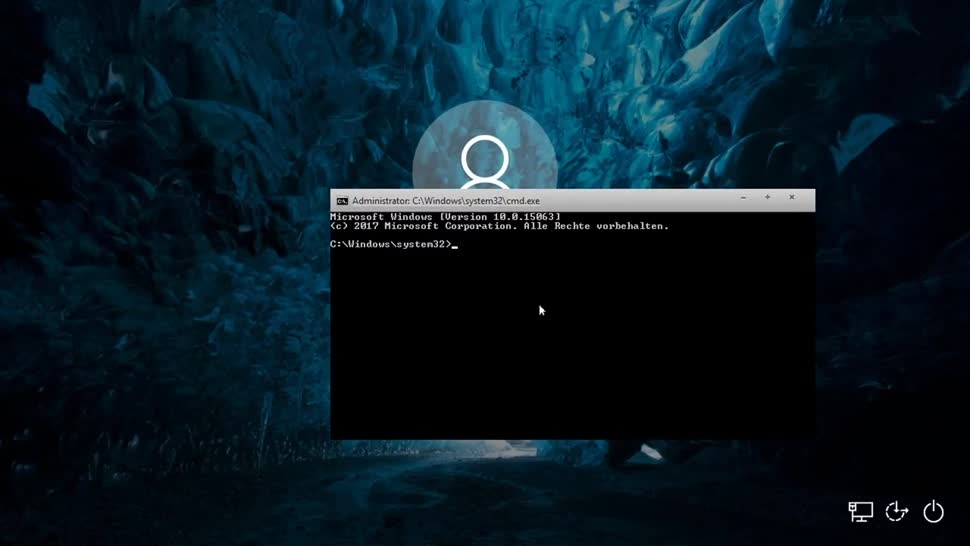

Manch ein Windows 10-Nutzer mag es als hilfreich empfinden, bereits vor dem eigenen Login Zugriff auf eine Eingabeaufforderung mit Systemrechten zu haben. Durch die internen Strukturen lässt sich das ziemlich einfach umsetzen, wie euch die Kollegen von SemperVideo zeigen können. (Weiter lesen)

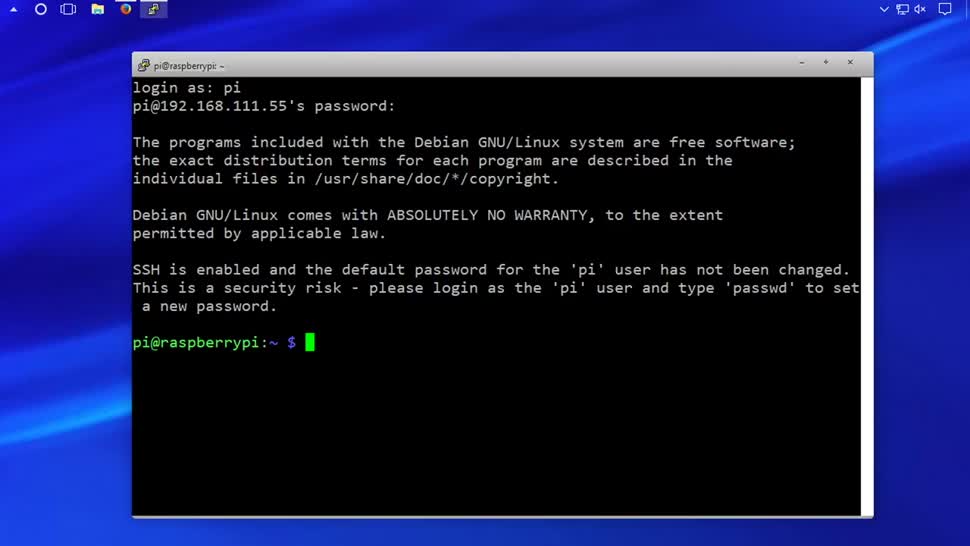

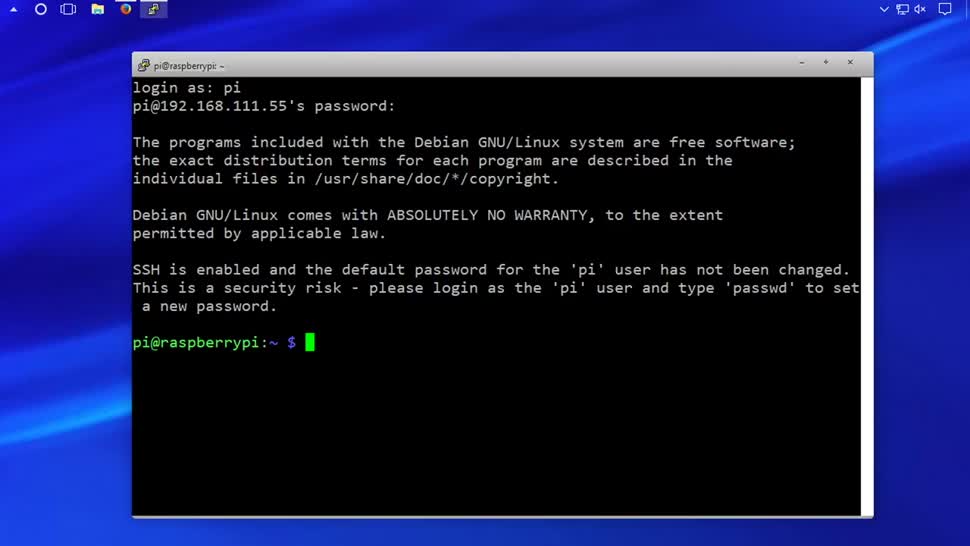

Die neuesten Versionen der Betriebssystem-Images für den Raspberry Pi sind so vorkonfiguriert, dass nicht mehr länger ein SSH-Server läuft. Das soll bei Nutzern, die sich nicht im Detail mit den laufenden Diensten beschäftigen und den kleinen Rechner ans Netz hängen, ein potenzielles Sicherheitsrisiko aus der Welt schaffen. (Weiter lesen)

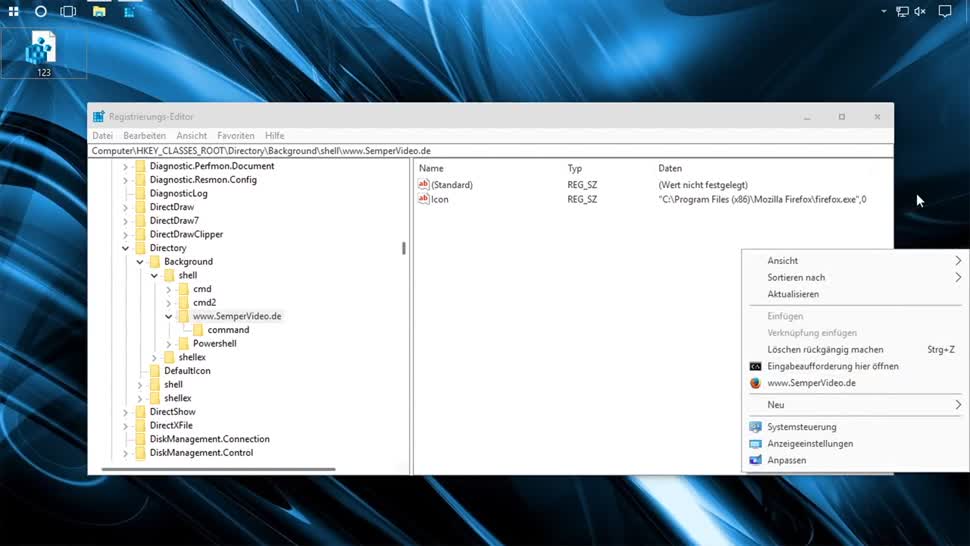

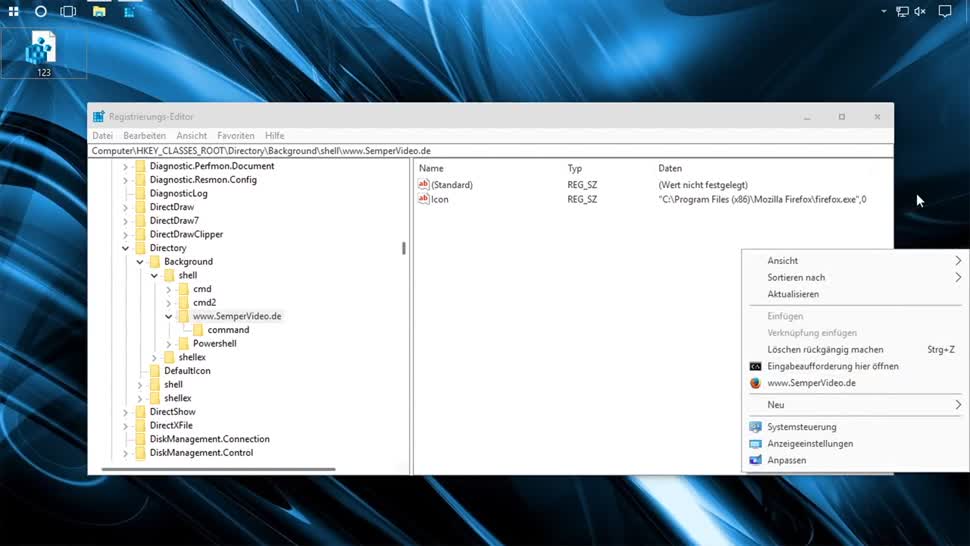

Mit einem kleinen Registry-Hack ist es möglich, ins Windows-Kontextmenü auch eine URL einzutragen. Das kann recht praktisch sein, wenn man eine bestimmte Webseite immer wieder einmal schnell benötigt. Wie ihr den gewünschten Eintrag in das Kontextmenü bekommt, zeigen euch die Kollegen von SemperVideo. (Weiter lesen)